Ai vecchi tempi, prima che tutti avessero in tasca un piccolo supercomputer, l'unico modo per molte persone di accedere a Internet era attraverso un internet café. Ti presenteresti, pagheresti qualche dollaro e poi ti prenderesti un computer tutto per un certo lasso di tempo.

In questi giorni, l'uso dei computer pubblici è relativamente raro nel mondo occidentale . Indipendentemente da ciò, ci sono buone probabilità che, ad un certo punto, sarai messo in una posizione in cui devi usare un computer pubblico. Forse il tuo telefono è morto o rubato? Forse sei in un altro paese e non hai copertura o accesso WiFi? A questo punto quel computer di un hotel o di un internet cafe potrebbe sembrare un vero toccasana.

Cosa potresti non so è che i computer pubblici comportano un rischio significativo per la privacy. Quindi, quando verrà il momento, come è possibile ridurre al minimo i pericoli dell'utilizzo di queste macchine dall'aspetto innocuo?

Perché i computer pubblici sono un rischio?

Prima di tutto, chiariamo l'esatto rischio che questi posa di computer. Il problema principale con i computer pubblici è, beh, sono pubblici. Con i tuoi dispositivi personali puoi contare su passcode, password e forti crittografia del disco per impedire a chiunque altro di ottenere le tue informazioni sensibili.

Con un computer pubblico qualsiasi informazione lasci sulla macchina è in attesa che l'utente successivo faccia a suo piacimento. Questo è un vero problema perché con l'informatica moderna stai lasciando informazioni a destra e a sinistra come la forfora digitale. Di solito senza saperlo.

L'altro rischio principale di queste macchine proviene da persone che l'hanno usato primadi cui ti sei seduto. Non solo perché il tipico mouse e tastiera pubblici rappresentano un rischio biologico, sebbene si tratti di un altro problema, ma perché potrebbero aver lasciato per te ogni sorta di brutte sorprese.

Queste sorprese hanno lo scopo di scremarti le informazioni in vari modi. Ciò significa che dovresti davvero utilizzare i computer pubblici come ultima risorsa solo se si tratta di un'emergenza.

Controlla qualsiasi cosa sospetta

La prima cosa da fare è controllare se qualcosa di sospetto è collegato alla macchina. Un elemento comune è un dispositivo USB keylogger.

Questo è un dispositivo USB che si trova tra la tastiera e il computer e registra ogni singola pressione di tasti eseguita su quella macchina. Il proprietario del logger tornerà in un secondo momento per scaricare i suoi log. Quindi cercherà indirizzi e-mail, password e numeri di carta di credito.

Se vedi qualcosa di strano collegato al computer che non riconosci, è meglio andare altrove.

Le modalità di privacy del browser sono i tuoi amici

Se stai per navigare sul web usando il browser che si trova sul computer, allora dovresti assolutamente cambiarlo in modalità privacy. Ad esempio, in Google Chrome questa si chiama modalità di navigazione in incognito.

Quando navighi sul Web da una finestra privata, il browser non registra nessuna delle tue informazioni in modo permanente. Quando chiudi la finestra, tutta la cronologia di navigazione, le password, gli accessi e altre informazioni simili scompaiono.

La modalità di privacy non nasconde nulla al server proxy o all'ISP. Quindi non visitare siti vietati. Se vuoi nascondere la tua attività su Internet su un computer pubblico dovrai usare una VPN e forse anche Tor browser. Tuttavia, questa è una discussione leggermente diversa.

App portatili e sistemi operativi in diretta

Mentre usare la modalità privacy sui browser pubblici è un buon senso del buon senso in un pizzico, è meglio evitare di usare qualsiasi software su quel computer. Ancora meglio, puoi evitare di utilizzare il sistema operativo nella sua interezza!

La prima parte di questo puzzle si presenta sotto forma di app portatili. Queste sono applicazioni speciali che non richiedono installazione, sono autonome ed eseguite da qualsiasi supporto. Quindi è possibile caricare applicazioni portatili su un'unità flash e collegarlo alla macchina pubblica.

Il primo tra questi dovrebbe essere un pacchetto antivirus portatile. Potresti anche voler aggiungere un browser portatile e una suite per ufficio portatile.

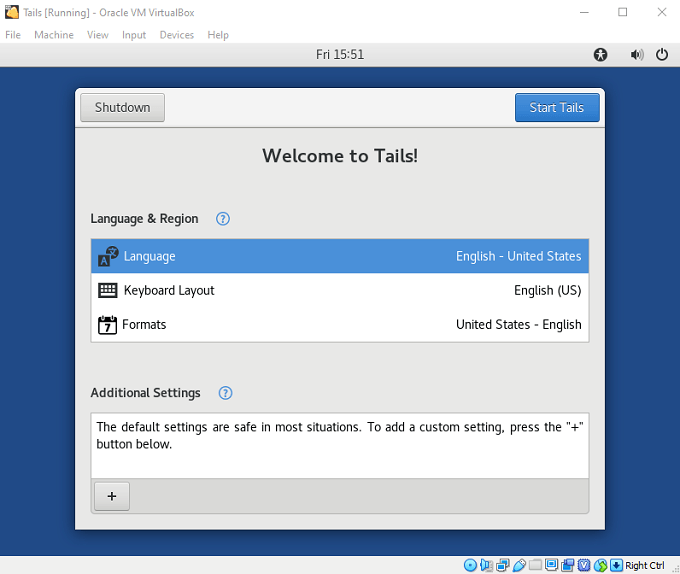

Quando si tratta di saltare il sistema operativo della macchina pubblica, è possibile utilizzare il software della macchina virtuale portatile, eseguendo un'immagine del sistema operativo pulita di qualcosa come Linux. Questo ha il vantaggio di non richiedere un riavvio.

Se ti è permesso, puoi anche avviare un sistema operativo live da un'unità flash o un disco ottico. Garantire che nessuna delle tue informazioni personali tocchi mai la memoria permanente della macchina pubblica!

Clean Up After Yourself

Ovviamente, l'utilizzo di app portatili e sistemi operativi in diretta richiede alcune considerazioni. Devi preparare un'unità flash, metterla nella borsa e sperare di non averne mai bisogno. Se ti ritrovi in una situazione in cui non hai avuto altra scelta che utilizzare uno di questi computer senza un'adeguata protezione, devi fare qualche lavoro di decontaminazione in seguito.

Dovresti assicurarti che l'intera navigazione la cronologia e tutti i dati di navigazione sono stati rimossi. È inoltre possibile eseguire un distruggi file di spazio libero sul computer per assicurarsi che le informazioni eliminate non possano essere recuperate. Allo stesso modo, assicurati di non aver lasciato nulla nel cestino del computer.

Se dovessi accedere a qualsiasi servizio da quel computer pubblico, è una buona idea cambiare le password all'inizio opportunità. Se non disponevi già di un'autenticazione a due fattori, dovresti anche assicurarti che sia attiva per ogni servizio in questione.

Un byte di prevenzione è meglio di un Gig of Cure

Potrebbe sembrare un po 'esagerato preoccuparsi così tanto della sicurezza dei computer pubblici. Tuttavia, in un mondo di crimini informatici, il furto di identità e, peggio ancora, prendere solo questi pochi passi può essere la chiave per proteggerti dal duro mondo del crimine su Internet.

Prepara oggi quell'unità flash di emergenza e assicurati di non essere mai sorpreso quando hai già a che fare con abbastanza problemi.