Recentemente un amico era finito e mi ha chiesto se c'era un modo per dire se qualcuno stava monitorando il proprio computer o no. Aveva la sensazione che il suo ragazzo esperto di computer avesse installato qualcosa sul suo computer per monitorare quello che stava facendo.

Diversi anni fa, ho scritto un articolo su rilevamento del monitoraggio di computer e posta elettronica controllando le porte aperte nel firewall e vedendo se tutto viene instradato attraverso un server proxy. Tuttavia, questo è un articolo piuttosto vecchio e ci sono così tanti programmi che sono davvero impossibili da rilevare al giorno d'oggi. Non solo, molte volte non hai nemmeno bisogno di installare software per monitorare il computer di qualcuno.

Ad esempio, se una persona può accedere al tuo router wireless, allora può monitorare la tua attività senza dover tocca il computer. Leggi il mio post precedente su come puoi bloccare i siti Web dal router per capire il principio. Quindi, se un parente o un familiare o un altro significativo ha accesso al router, possono controllarti.

Inoltre, Windows ha una funzionalità chiamata Criteri di gruppo o Criteri locali che in sostanza consente agli amministratori di modificare le impostazioni attraverso il computer e poiché è una funzionalità integrata di Windows, non verrà mai rilevata dagli scanner di virus o mostrata in nessun'altra parte del sistema.

In questo articolo, ho intenzione di dirti un paio di cose che puoi fare per assicurarti che nessuno stia monitorando il tuo computer senza cercare di insegnarti come trovarlo sul tuo computer o sulla tua rete. A volte non sarà possibile, ma dal momento che hai il controllo sull'hardware, puoi comunque fermarlo. Ecco come.

Metodo 1 - Scansione virus e malware

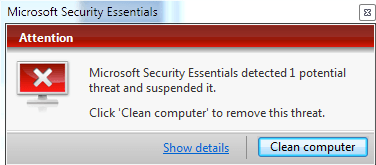

Se qualcosa è stato installato e anche se è molto nascosto nel sistema, esegui la scansione del tuo computer con più virus, anti-malware, e i programmi anti-rootkit potrebbero trovarlo. Controlla il mio post precedente su diversi modi per trovare e rimuovere virus. Inoltre, leggi il mio post su come Proteggi il tuo computer da hacker e virus.

Se il programma installato è davvero subdolo, potrebbe persino avere certi modi per aggiungersi all'elenco delle eccezioni nel tuo programma antivirus. Un modo migliore per eseguire la scansione è eseguire una scansione offline di Windows. Ciò significa fondamentalmente che esegui la ricerca di virus prima che Windows carichi anche. Controlla il mio post su eseguire una scansione antivirus offline. Inoltre, installare un buon software di rimozione di spyware e malware che viene eseguito in tempo reale.

Se non trovi assolutamente nulla nell'esecuzione di tutte queste scansioni, il tuo prossimo passo è quello di assicurarti che Windows non sia stato incluso in altri modi .

Metodo 2 - Pulisci / Ripara Installa Windows

Come ho detto sopra, ci sono modi per monitorare un computer senza necessariamente installare un programma che è considerato un virus. In questi tipi di casi, a meno che tu non sia realmente esperto di tecnologia, non sarai in grado di capire se stai monitorando o meno.

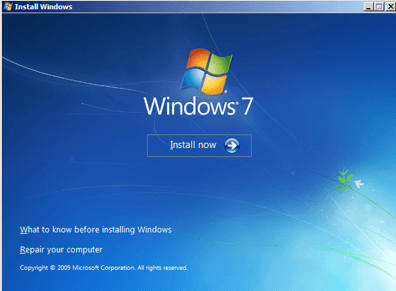

Tuttavia, puoi ancora fare qualcosa al riguardo. In Windows, è possibile eseguire un'installazione pulita o un'installazione di riparazione. L'installazione pulita pulirà il sistema operativo e tutti i dati e ti farà ripartire da zero. Un'installazione di riparazione è un'altra opzione che ripristina fondamentalmente Windows, ma mantiene tutti i tuoi dati e programmi.

Ti consiglio di eseguire un'installazione pulita se pensi davvero che qualcuno ti stia monitorando. Tutto è sparito e quindi il tuo sistema sarà assolutamente pulito senza alcuna possibilità di essere monitorato dal computer stesso. Ci sono molte guide online su come eseguire un'installazione pulita, che potrebbe non essere una cattiva idea comunque se non l'hai mai fatto prima.

Dai un'occhiata ai miei post su pulizia installazione di Windows 10. Questo è di gran lunga il modo più sicuro per garantire che nessuno stia monitorando il tuo computer dalla macchina stessa.

Metodo 3 - Reset e Secure Wireless Router

L'altro punto debole quando arriva per essere monitorato è il router wireless. La maggior parte delle persone non si preoccupa troppo di ciò, ma è una delle cose più facili da hackerare e molte volte qualcuno può accedervi senza nemmeno dover eseguire un hack.

Ad esempio, molte persone proteggono le loro reti wireless e pensano che la rete sia altamente sicura. Sì, è vero che non è possibile accedere istantaneamente alla rete da chiunque cerchi di connettersi, ma ti sei ricordato di impostare una password nella pagina di amministrazione del tuo router? Se non hai impostato una password per la pagina web di amministrazione del tuo router, chiunque potrebbe semplicemente collegare il proprio computer direttamente al router e modificare tutte le impostazioni in base alle loro preferenze.

Ho anche imparato che le persone che hanno maggiori probabilità di monitorarti sono le persone che sono abbastanza vicine e hanno accesso a cose come il tuo computer o il tuo router. Che cosa si può fare? Vai avanti e resettare completamente il router wireless. Di solito c'è un pulsante di reset sul retro del router che puoi tenere premuto per 10 o 15 secondi per resettarlo. Tutte le impostazioni configurate andranno perse e tutto tornerà alle impostazioni di fabbrica. Quindi se qualcuno è riuscito a cambiare il server DNS o qualcos'altro, sarà tutto finito.

A questo punto, vuoi fare due cose: in primo luogo, proteggere la rete wireless usando WPA2 con AES o TKIP e quindi impostare una password per il router. Tutti i router vengono forniti con nomi utente e password predefiniti, che devono essere modificati immediatamente. Inoltre, leggi il mio post su come impedire agli utenti non autorizzati di accedere alla rete wireless.

Metodo 4 - Usa una rete diversa

Un sacco di volte quando qualcuno sta monitorando il tuo computer, di solito dipende dalla rete in cui sei connesso. Ad esempio, qualcuno potrebbe aver installato un programma key logger che carica i dati su un altro computer sulla stessa rete. Oppure il loro potrebbe essere un programma in esecuzione su un altro computer in ascolto e in attesa che i dati vengano inviati dal computer monitorato.

In questi tipi di casi, puoi provare a utilizzare una rete diversa. Ad esempio, se si utilizza la rete wireless a casa, è possibile provare a collegare il laptop o il computer a Internet utilizzando una connessione telefonica cablata. So che nel mio ufficio avevano uno strumento di spionaggio della rete aziendale e io lo ignoravo disconnettendo il mio computer dalla rete aziendale e poi usando il mio smartphone, collegandolo al mio computer via USB e accedendo a Internet in questo modo.

Ciò non garantisce che non venga monitorato in tutti i casi, ma aiuta a prevenire alcuni tipi di monitoraggio a seconda di come la persona lo ha impostato.

Metodo 5 - Scollegamento o disconnessione

Infine, è sempre possibile scollegare il computer o disconnettere il dispositivo dalla rete. Ovviamente non è la soluzione ideale, ma farà in modo che nessuno ti stia monitorando. Fondamentalmente, è bene scollegare e quindi seguire gli altri metodi sopra menzionati. Nel caso in cui qualcuno abbia un programma in cui è possibile vedere il desktop o il computer da remoto, disconnettersi ovviamente impedisce loro di vedere cosa sta succedendo.

Nel complesso, ho imparato che cercare di capire la fonte del monitoraggio è troppo difficile a meno che tu non sia davvero un fanatico del computer. La cosa migliore da fare se ritieni di essere monitorato è solo quello di ripristinare tutti i tuoi attuali sistemi. Il computer e la rete wireless sono le vie principali per accedere al tuo computer, quindi se li ripristini, puoi essere abbastanza sicuro di non essere più monitorato.

Quali sono i tuoi pensieri? Ti senti di essere monitorato? Stai riscontrando problemi nell'esecuzione di uno dei passaggi sopra menzionati? Sentiti libero di postare i tuoi commenti e ti aiuterò. Buon divertimento!