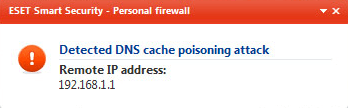

Ho installato ESET Smart Security su uno dei miei PC e di recente ho ricevuto un messaggio di avviso che diceva quanto segue:

Detected DNS Cache Poisoning Attack is detected by the ESET personal firewall

Ops! Questo sicuramente non sembrava troppo bello. Un attacco di avvelenamento della cache DNS è fondamentalmente la stessa cosa dello spoofing DNS, il che significa fondamentalmente che la cache del server dei nomi DNS è stata compromessa e quando si richiede una pagina Web, invece di ottenere il server reale, la richiesta viene reindirizzata a un computer dannoso che può scaricare spyware o virus al computer.

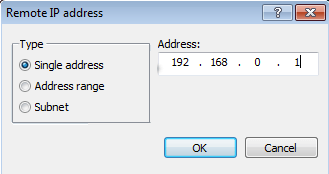

Ho deciso di eseguire una scansione anti-virus completa e ho scaricato anche Malwarebytes e ho fatto anche una scansione di malware. Nessuna scansione ha prodotto nulla, quindi ho iniziato a fare un po 'più di ricerca. Se guardi lo screenshot qui sopra, vedrai che l'indirizzo IP "remoto" è in realtà un indirizzo IP locale (192.168.1.1). In realtà quell'indirizzo IP è il mio indirizzo IP del router! Quindi il mio router sta avvelenando la mia cache DNS?

Non proprio! Secondo ESET, a volte può rilevare accidentalmente il traffico IP interno da un router o da un altro dispositivo come una possibile minaccia. Questo è stato sicuramente il mio caso perché l'indirizzo IP era un IP locale. Se ricevi il messaggio e il tuo indirizzo IP rientra in uno di questi intervalli di seguito, allora è solo il traffico interno e non è necessario preoccuparsi:

192.168.x.x

10.x.x.x

172.16.x.x to 172.31.x.x

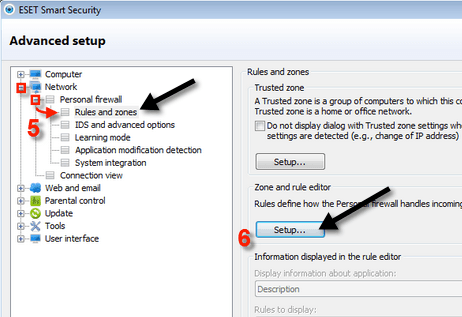

Se non si tratta di un indirizzo IP locale, scorrere verso il basso per ulteriori istruzioni. In primo luogo, ti mostrerò cosa fare se si tratta di un IP locale. Vai avanti e apri il programma ESET Smart Security e vai alla finestra di dialogo Impostazioni avanzate. Espandi Rete, quindi Personal Firewalle fai clic su Regole e zone.

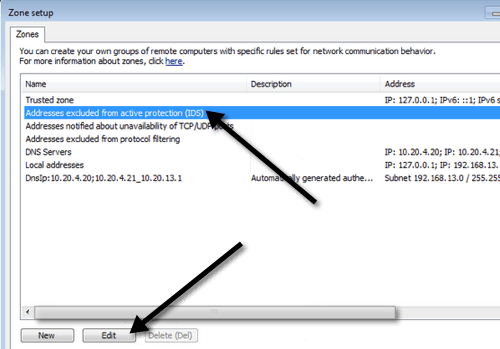

Fai clic sul pulsante Impostazionein Editor aree e regolee fai clic sulla scheda Zone. Ora fai clic su Indirizzo escluso dalla protezione attiva (IDS)e fai clic su Modifica.

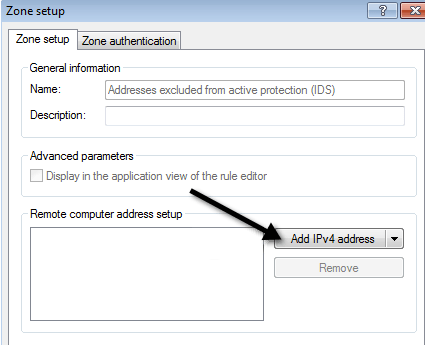

Verrà visualizzata una finestra di dialogo Zonadi configurazionee qui fai clic su Aggiungi indirizzo IPv4.

Ora vai avanti e digita l'indirizzo IP elencato quando ESET ha rilevato la minaccia.

Fare clic su OK un paio di volte per tornare al programma principale. Non dovresti più ricevere messaggi di minaccia sugli attacchi di avvelenamento DNS provenienti da quell'indirizzo IP locale. Se non è un indirizzo IP locale, significa che potresti essere effettivamente vittima dello spoofing DNS! In tal caso, è necessario ripristinare il file Hosts di Windows e svuotare la cache DNS sul sistema.

Gli utenti di ESET hanno creato un file EXE che è possibile scaricare ed eseguire per ripristinare il file Hosts originale e svuota la cache DNS.

https://support.eset.com/kb2933/

Se non vuoi usare il loro file EXE per qualsiasi motivo, puoi anche usare il seguente Fix It scarica Microsoft per ripristinare il file Hosts:

https://support.microsoft.com/en-us/help/972034/how-to-reset-the-hosts-file-back-to-the-default

Per svuotare manualmente la cache DNS su un PC Windows, apri il prompt dei comandi e digita quanto segue riga:

ipconfig /flushdns

Normalmente la maggior parte delle persone non sarà mai vittima dello spoofing del DNS e potrebbe essere una buona idea disabilitare il firewall ESET e utilizzare solo il firewall di Windows. Personalmente ho scoperto che porta troppi falsi positivi e finisce per spaventare le persone più che proteggerle. Buon divertimento!