Gran parte della lotta contro i nuovi virus sta nel capire come funzionano. Per fare ciò, è necessario decodificarlo. Gli Agenzia di sicurezza nazionale (NSA) ovviamente devono fare molto questo tipo di lavoro, quindi hanno creato il loro strumento, chiamato Ghidra per aiutarli a farlo.

A proposito, è pronunciato Ghee-dra. È stato rilasciato al pubblico gratuitamente e come open source il 5 marzo th, 2019, alla conferenza RSA di San Francisco. Puoi anche guarda le note di presentazione di Ghidra di Robert Joyce, consulente senior della National Security Agency (NSA).

Per comprendere veramente il ghirra del commercio all'ingrosso era importante, dobbiamo capire che cosa è il reverse engineering e a cosa serve.

Cos'è il Reverse Ingegneria e perché viene utilizzato?

In genere, il reverse engineering (RE) si riferisce al processo di rimozione di qualcosa per capire come è stato realizzato. Potresti averlo fatto da solo con un piccolo elettrodomestico a casa, solo cercando di capire come ripararti. Ma stiamo parlando di RE un programma. È solo codice, giusto? Perché non guardiamo solo il codice dietro di esso?

Quando scrivi un programma in una lingua come C o Java, c'è un passo tra la scrittura e la possibilità di usarlo su un computer. La lingua in cui stai programmando è leggibile per te, ma non necessariamente leggibile dal computer. Deve essere tradotto in qualcosa con cui il computer può funzionare. Questo processo si chiama compilazione.

Una volta compilato un programma, non è più leggibile dagli utenti.

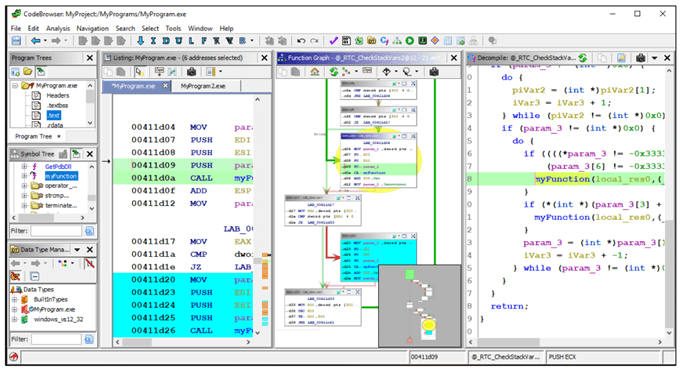

In_content_1 all: [300x250] / dfp: [640x360]->Se vuoi capire come funziona quel programma, devi smontarlo al livello in cui puoi vedere cosa c'è dentro. Hai bisogno di un atoolkit per questo, proprio come hai bisogno di un kit di cacciaviti e chiavi che risuonano su un piccolo apparecchio o motore.

È qui che entra in gioco Ghidra. È una cassetta degli attrezzi che consente di scartare il software per vedere come funziona. Esistono già altri strumenti simili come IDA, Radare e Binary Ninja.

L'NSA usa Ghidra per occuparsi di virus, malware e altri programmi che potrebbero costituire una minaccia per la sicurezza nazionale. Quindi, sulla base di ciò che trovano, sviluppano un piano d'azione per affrontare la minaccia. Con il numero di eventi di hacking sponsorizzati dallo stato nelle notizie di recente, sai che questo è un grosso problema.

Chiunque può usare Ghidra?

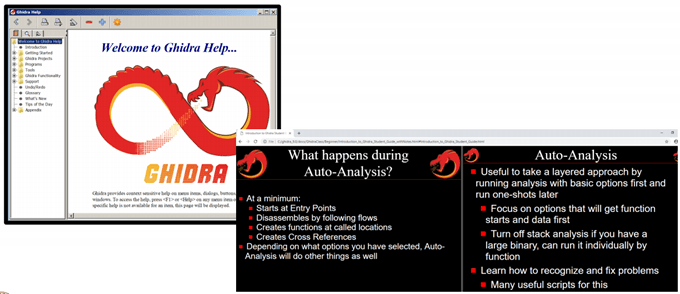

Non esattamente. Devi avere una certa competenza con la programmazione almeno. Non devi essere un ingegnere del software, ma se hai seguito alcuni corsi universitari di programmazione puoi entrare in Ghidra einsegnati come usarlo.

Inoltre, il sito Web ufficiale di Ghidra ha anche una guida all'installazione, riferimenti rapidi, una wiki e un tracker dei problemi. Il punto di fornire tutto ciò è che tutti possano imparare e insieme rendere il mondo più sicuro dagli hacker malintenzionati.

L'NSA sta facendo questo per "... migliorare gli strumenti di sicurezza informatica ..." e, "... costruire una comunità ..." di ricercatori esperti di Ghidra e contribuire alla sua crescita, come scritto nella presentazione di Robert Joyce.

Allora perché Ghidra è un grosso problema?

Viene dalla NSA. Quale azienda ha il tipo di risorse di un'agenzia federale americana? Che tipo di esperienza potrebbe persino avere la migliore compagnia di sicurezza rispetto a un'agenzia incaricata della sicurezza della nazione più potente sulla Terra?

Quindi, sì, è uno strumento molto potente. Il ricercatore di sicurezza Joxen Coret ha twittato "Quindi, Ghidra sta lavorando su qualsiasi altro strumento di RE là fuori con la sola eccezione di IDA."

Poi c'è l'aspetto gratuito. Essendo in grado di ottenere gratuitamente quello che è probabilmente il più potente strumento di RE, la barra di accesso alla ricerca sulla sicurezza è stata appena abbassata al semplice possesso di un computer e all'accesso a Internet.

Questo è uno dei motivi per cui l'NSA l'ha rilasciato. Sperano che una nuova generazione di ricercatori diventerà competente e prenderà in considerazione le carriere con l'NSA.

Poi c'è l'open source aspetto. Le agenzie di sicurezza non sono note per aver permesso alle persone di guardare dietro le quinte per una buona ragione. Se sai come fanno quello che fanno, diventa più facile contrastarli. Tuttavia, l'intero codice sorgente di Ghidra viene reso pubblico in modo che chiunque possa sfruttarlo e vedere esattamente come funziona.

E, no, non ci sono notizie di backdoor del governo. Ron Joyce ha risposto rapidamente: "... è l'ultima comunità in cui vuoi rilasciare qualcosa con una backdoor installata, per le persone che cercano queste cose per fare a pezzi."

Da un punto di vista dell'educazione, Ghidra consente anche agli ingegneri del software buddings di prendere programmi separati per vedere come funzionano e poi imparare come fare qualcosa di simile con i propri progetti. Guardare il codice di un'altra persona è stata a lungo una pratica accettata da programmatori e sviluppatori per diventare programmatori migliori. Se quel codice è stato apertamente condiviso, ovviamente.

Forse il più grande affare è che Ghidra è stato progettato per essere utilizzato in modo collaborativo. Puoi avere un repository condiviso con i tuoi colleghi o amici in modo da poter lavorare su un progetto contemporaneamente. Ciò accelera notevolmente il processo di analisi.

What Now?

Il governo federale degli Stati Uniti si è impegnato a rilasciare sempre più software relativi alla sicurezza. Alcuni saranno di natura molto tecnica, come Ghidra, e altri saranno più user-friendly, come un versione di sicurezza avanzata di Android.

Tutto ciò annuncia un momento unico di collaborazione tra governo e civili per mantenere la nostra infrastruttura di dati il più sicura possibile.

Stati Uniti Servizio segreto - https://www.secretservice.gov/data/press/reports/USSS_FY2013AR.pdf

https://media.defense.gov/2012/Apr/27/2000157039/-1/-1/0/120417-F-JM997-405.JPG